Каждый второй случай утечки данных в Европе происходит из-за неправильной настройки серверов. Для ИТ-менеджеров эта статистика звучит особо тревожно, ведь ответственность за безопасность инфраструктуры лежит именно на вас. В этом материале собраны самые эффективные шаги для сложных корпоративных сценариев, чтобы Linux VPS под вашей ответственностью соответствовал лучшим стандартам защиты от атак и внутренних угроз.

Содержание

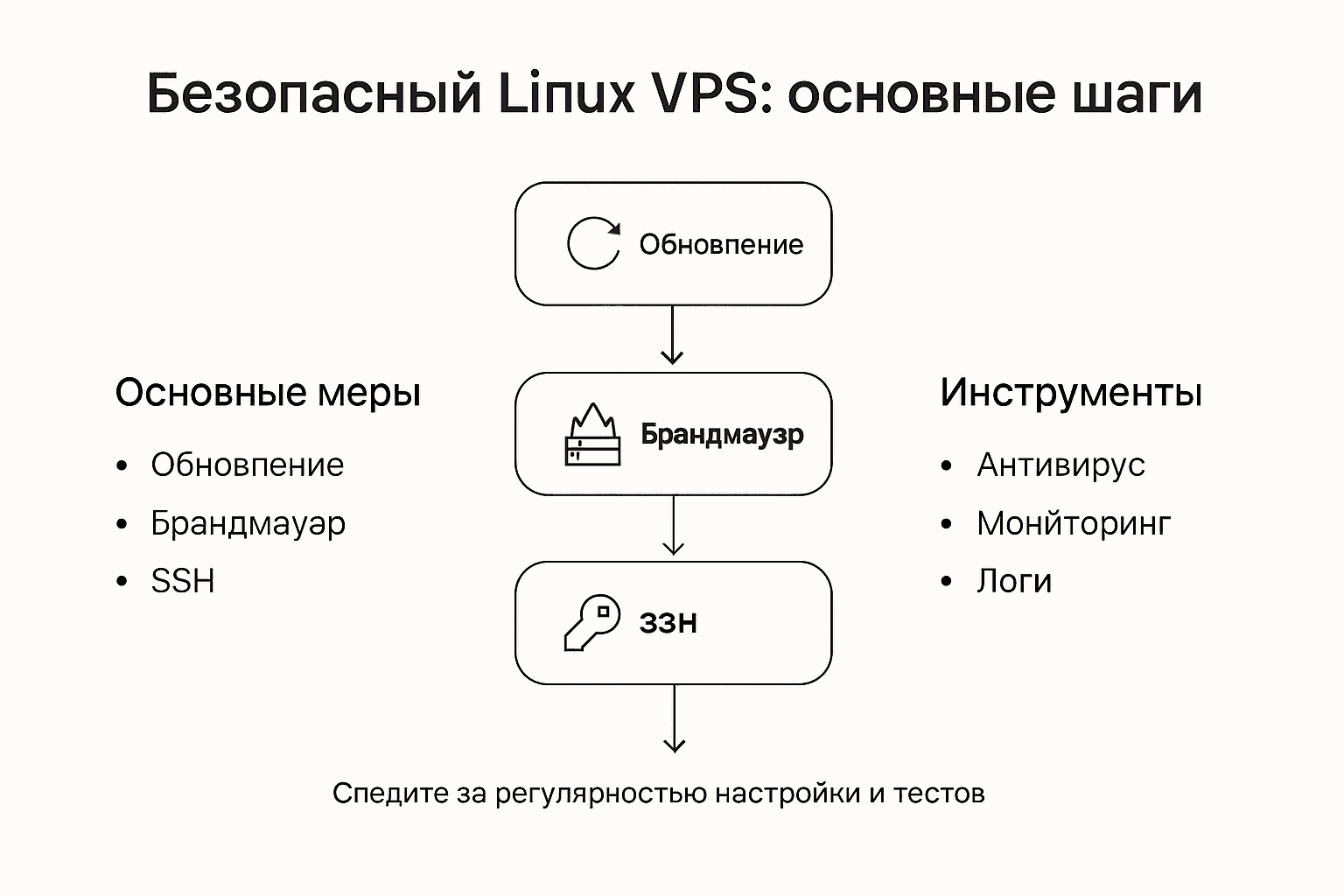

- Шаг 1: Проверьте и обновите системное ПО и доступы

- Шаг 2: Настройте и активируйте брандмауэр

- Шаг 3: Включите ssh-усиления и ограничьте вход

- Шаг 4: Установите и настройте антивирусные средства

- Шаг 5: Проведите тестирование и настройте мониторинг безопасности

Быстрый обзор

| Ключевое сообщение | Объяснение |

|---|---|

| 1. Проверяйте и обновляйте ПО | Регулярное обновление системного ПО критично для защиты от уязвимостей и угроз. Выполняйте обновления не реже одного раза в неделю. |

| 2. Настройте брандмауэр | Настройка брандмауэра предотвращает несанкционированный доступ к серверу, закрывая все ненужные порты. Используйте UFW или iptables для управления доступом. |

| 3. Укрепите доступ по SSH | Отключение входа для пользователя root и использование ключевой аутентификации значительно повышает безопасность. Настройте двухфакторную аутентификацию. |

| 4. Установите антивирусные средства | Установка антивируса, такого как ClamAV, и регулярное сканирование помогают защитить сервер от вредоносного ПО. Настройте автоматические обновления баз. |

| 5. Проведите тестирование безопасности | Используйте инструменты для сканирования безопасности, такие как Lynis, для обнаружения уязвимостей и настройте мониторинг активностей для быстрого реагирования на угрозы. |

Шаг 1: Проверьте и обновите системное ПО и доступы

Обеспечение безопасности вашего Linux VPS начинается с тщательной проверки и обновления системного программного обеспечения. Этот шаг критически важен для защиты вашей инфраструктуры от потенциальных уязвимостей и киберугроз.

Для начала подключитесь к серверу через SSH с правами администратора. Используйте команду обновления пакетов для вашего дистрибутива Linux. Например, для Ubuntu и Debian это будет: "sudo apt update && sudo apt upgrade. Для CentOS или RedHat: sudo yum update`. Эти команды проверят и установят все доступные обновления безопасности и системных пакетов. Крайне важно выполнять их регулярно не реже одного раза в неделю.

После обновления системных пакетов проверьте текущие учетные записи и права доступа. Используйте команду who для просмотра активных пользователей и last для анализа недавних подключений. Удалите неиспользуемые учетные записи и отключите прямой SSH вход для пользователя root. Настройте двухфакторную аутентификацию для дополнительной защиты.

Профессиональный совет: Автоматизируйте процесс обновлений с помощью планировщика Cron для еженедельной проверки и установки критических обновлений безопасности без ручного вмешательства.

Шаг 2: Настройте и активируйте брандмауэр

Настройка и активация брандмауэра является ключевым этапом обеспечения безопасности вашего Linux VPS. Правильно настроенный брандмауэр создаст надежный барьер для предотвращения несанкционированного доступа к вашему серверу.

Для большинства Linux дистрибутивов рекомендуется использовать UFW (Uncomplicated Firewall) или iptables. Например, для Ubuntu установите UFW командой sudo apt install ufw. После установки активируйте базовые правила безопасности: sudo ufw default deny incoming и sudo ufw default allow outgoing. Затем разрешите необходимые порты для ваших сервисов: sudo ufw allow ssh, sudo ufw allow http, sudo ufw allow https. Активируйте брандмауэр командой sudo ufw enable.

При настройке брандмауэра помните о принципе минимальных привилегий закрывайте все порты кроме абсолютно необходимых. Регулярно проверяйте и обновляйте правила брандмауэра в соответствии с изменениями в вашей серверной инфраструктуре.

Профессиональный совет: Используйте инструменты мониторинга вроде fail2ban для автоматической защиты от повторяющихся подозрительных попыток доступа к серверу.

Шаг 3: Включите SSH-усиления и ограничьте вход

Безопасность доступа к вашему Linux VPS начинается с надежной настройки SSH. Этот шаг позволит существенно снизить риски несанкционированного доступа и защитить вашу серверную инфраструктуру.

Начните с редактирования файла конфигурации SSH: sudo nano /etc/ssh/sshd_config. Внедрите расширенные параметры безопасности путем внесения следующих изменений: отключите вход для root пользователя PermitRootLogin no, запретите аутентификацию по паролю PasswordAuthentication no и разрешите только ключевую авторизацию AuthenticationMethods publickey. Ограничьте доступ к SSH только с определенных IP адресов с помощью директивы AllowUsers или настройте списки допустимых пользователей.

После внесения изменений перезапустите SSH службу командой sudo systemctl restart sshd. Рекомендуется также настроить двухфакторную аутентификацию для дополнительного уровня защиты. Используйте Google Authenticator или другие similar решения для генерации одноразовых кодов при входе.

Профессиональный совет: Регулярно проверяйте логи SSH на предмет подозрительной активности и используйте инструменты мониторинга безопасности для быстрого обнаружения потенциальных атак.

Сравнение подходов к аутентификации SSH:

| Метод аутентификации | Уровень безопасности | Требование к пользователю |

|---|---|---|

| Пароль | Низкий | Простота, но уязвим |

| Ключ SSH | Высокий | Хранение приватного ключа |

| Двухфакторная (2FA) | Очень высокий | Мобильное устройство |

Шаг 4: Установите и настройте антивирусные средства

Защита вашего Linux VPS от вредоносного программного обеспечения требует грамотной настройки антивирусных средств. Этот шаг поможет вам создать надежный барьер против потенциальных киберугроз и обеспечить целостность серверной инфраструктуры.

Для Linux VPS рекомендуется установить комплексные средства защиты такие как ClamAV или Lynis. Установите ClamAV командой sudo apt install clamav. После установки настройте регулярное обновление антивирусных баз с помощью sudo freshclam и создайте расписание автоматического сканирования через Cron. Используйте команду полного сканирования sudo clamscan r /, которая проверит все файловые системы на наличие угроз. Обратите внимание на настройку исключений для системных каталогов и временных файлов.

Дополнительно рекомендуется использовать инструменты мониторинга безопасности вроде OSSEC или Fail2ban для комплексной защиты. Настройте уведомления о подозрительных событиях и автоматическую блокировку потенциально опасных IP адресов.

Профессиональный совет: Создайте отдельный защищенный раздел для хранения резервных копий антивирусных баз и логов безопасности, чтобы обеспечить их сохранность в случае компрометации основной системы.

Шаг 5: Проведите тестирование и настройте мониторинг безопасности

Завершающий этап настройки безопасности Linux VPS включает комплексное тестирование и установку систем мониторинга. Ваша цель создать надежную систему раннего обнаружения и предупреждения потенциальных угроз.

Начните с использования инструментов сканирования безопасности. Установите Lynis командой sudo apt install lynis, который проведет полный аудит системы безопасности. Запустите сканирование через sudo lynis audit system для получения детального отчета о возможных уязвимостях. Параллельно настройте Fail2ban для мониторинга подозрительной сетевой активности. Используйте утилиты Netstat и Netfilter для анализа сетевых подключений и трафика.

Настройте централизованное логирование с помощью rsyslog или ELK стека. Создайте автоматические уведомления о критических событиях безопасности через электронную почту или телеграм. Регулярно проверяйте logs на предмет аномальной активности и потенциальных вторжений.

Профессиональный совет: Создайте скрипт автоматизированного еженедельного тестирования безопасности, который будет генерировать comprehensive отчет о состоянии защиты вашего VPS.

Давайте рассмотрим ключевые инструменты безопасности и их назначение:

| Инструмент | Основная цель | Дополнительные возможности |

|---|---|---|

| UFW | Фильтрация сетевых подключений | Простой интерфейс настройки |

| fail2ban | Блокировка подозрительных IP | Анализ логов, быстрая реакция |

| ClamAV | Сканирование на вредоносные ПО | Автоматическое обновление баз |

| Lynis | Аудит и анализ безопасности | Детальные отчеты, рекомендации |

| OSSEC | Мониторинг системы и файлов | Реализация уведомлений |

| rsyslog/ELK | Централизованный сбор логов | Визуализация и фильтрация событий |

Надежная безопасность для вашего Linux VPS с решениями AvenaCloud

Понимание важности комплексной защиты Linux VPS — первый шаг к беззаботному развитию вашего бизнеса. Статья "Безопасная настройка Linux VPS" раскрывает ключевые этапы для предотвращения угроз и обеспечения стабильной работы серверов — от регулярного обновления системного ПО до настройки SSH-усилений и автоматического мониторинга. Однако реализация всех этих мер требует времени и глубоких технических знаний особенно если мы говорим о бизнес-инфраструктуре с высокими требованиями к безопасности и производительности.

Доверьтесь профессионалам и выберите надежные услуги от AvenaCloud где безопасность и масштабируемость подчинены вашим бизнес-задачам. Воспользуйтесь преимуществами VPS на Linux с управлением и специализированных выделенных серверов адаптированных под нужды современного бизнеса. Обеспечьте безопасность ваших сервисов с помощью встроенных инструментов и круглосуточной поддержки специалистов. Начните прямо сейчас посетив AvenaCloud.com чтобы получить гарантию защищенного и эффективного размещения вашей инфраструктуры.

Часто задаваемые вопросы

Как проверить и обновить системное ПО на моем Linux VPS?

Для проверки и обновления системного ПО используйте команду sudo apt update && sudo apt upgrade для дистрибутивов Ubuntu или Debian, а для CentOS и RedHat — sudo yum update. Выполняйте это хотя бы раз в неделю, чтобы поддерживать систему в актуальном состоянии.

Какие настройки брандмауэра я должен выполнить для защиты Linux VPS?

Настройте брандмауэр UFW, установив его командой sudo apt install ufw, а затем активируйте его базовые правила безопасности. Например, используйте sudo ufw default deny incoming и sudo ufw allow ssh, чтобы закрыть ненужные порты и оставить доступ только к необходимым.

Как улучшить безопасность SSH на моем Linux VPS?

Улучшите безопасность SSH, отключив вход для пользователя root и запретив аутентификацию по паролю. Редактируйте файл конфигурации SSH и установите PermitRootLogin no, затем перезапустите службу SSH с помощью команды sudo systemctl restart sshd.

Как установить и настроить антивирус на Linux VPS?

Установите антивирус ClamAV командой sudo apt install clamav, затем настройте регулярные обновления баз с sudo freshclam. Запланируйте автоматическое сканирование системы через Cron, используя команду sudo clamscan r / для проверки всех файлов.

Какие инструменты мониторинга безопасности я могу использовать для Linux VPS?

Используйте инструменты, такие как fail2ban или Lynis, для мониторинга активности на сервере и обнаружения потенциальных угроз. Настройте fail2ban для автоматической блокировки подозрительных IP, а Lynis проведёт аудит безопасности вашей системы.

Как провести тестирование безопасности после настройки Linux VPS?

Проведите тестирование безопасности с помощью Lynis, установив его командой sudo apt install lynis. Запустите аудит с помощью sudo lynis audit system и создайте отчет о любых уязвимостях для дальнейшего исправления.